این دومین باری است که یک تروجان سرقت اطلاعات (Stealer) در اپ استور شناسایی می شود.

تیم کسپرسکی: تصاویر شما، به معنای واقعی کلمه، کلیدهای زندگی خصوصی تان هستند. گالری گوشی تان شامل برنامه های آینده، اطلاعات مالی محرمانه، عکس های گربه تان، و گاهی چیزهایی است که حتی با نزدیک ترین افراد هم به اشتراک نمی گذارید. اما چند وقت یک بار واقعا به محافظت از این تصاویر فکر می کنید؟ امیدواریم از زمانی که برای اولین بار نام بدافزار اسپارک کت (SparkCat) را شنیده اید، بیشتر از همیشه به این موضوع فکر کرده باشید.

اکنون ما موفق به شناسایی نسخه کوچک تر این تروجان شده ایم که با نام نسبتا بامزه اسپارک کیتی (SparkKitty) شناخته می شود. اما فریب این اسم بانمک را نخورید - پشت این ظاهر ساده، جاسوسی پنهان شده که درست مانند نسخه قبلی خود، هدفش سرقت عکس ها از گوشی های هوشمند قربانیان است. چه چیزی این تهدید را منحصر به فرد می کند و چرا باید هم کاربران اندروید و هم کاربران آیفون نسبت به آن حساس باشند؟

تروجان اسپارک کیتی (SparkKitty) چگونه به دستگاه ها نفوذ می کند؟این بدافزار از دو روش برای گسترش خود استفاده می کند:

(i) از طریق فروشگاه های رسمی اپلیکیشن مانند اپ استور (App Store) و گوگل پلی (Google Play)

(ii) از طریق فضای آزاد اینترنت - یعنی بخش هایی از اینترنت که نظارت و امنیت کمتری دارند.

بیایید این دو روش را با جزئیات بیشتری بررسی کنیم.

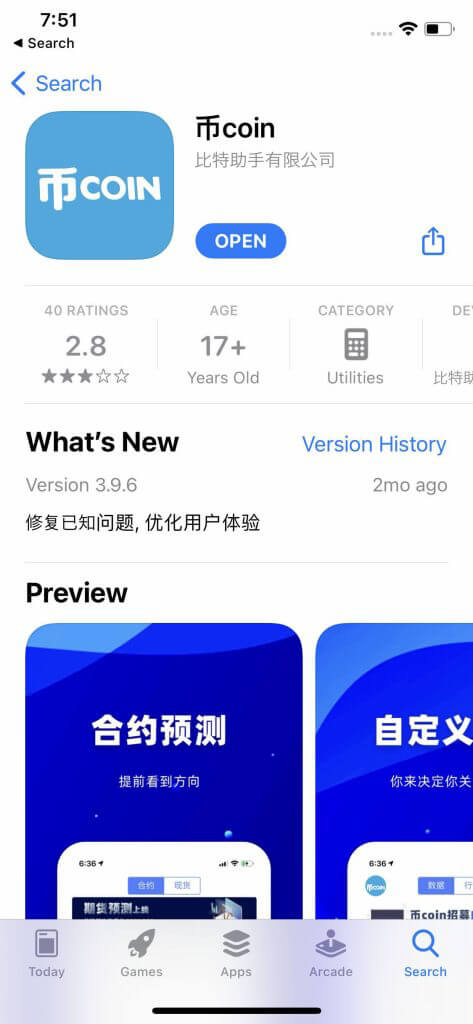

در فروشگاه اپ استور اپل، بدافزار اسپارک کیتی (SparkKitty) درون اپلیکیشنی به نام 币coin پنهان شده بود - برنامه ای که برای ردیابی نرخ ارزهای دیجیتال و سیگنال های معاملاتی طراحی شده است. ما دقیقا نمی دانیم این فعالیت جاسوسی مشکوک چگونه وارد این اپلیکیشن شده است. احتمال دارد که این موضوع ناشی از یک حمله زنجیره تامین (Supply Chain Attack) باشد و حتی توسعه دهندگان خود نیز تا زمانی که ما آن ها را مطلع نکردیم، از وجود این تروجان بی خبر بوده باشند. البته احتمال دوم این است که خود توسعه دهندگان عمدا آن را در برنامه گنجانده باشند. در هر صورت، این دومین باری است که شاهد نفوذ یک تروجان به اپ استور اپل هستیم. نخستین مورد، بدافزار اسپارک کت (SparkCat) بود که پیش تر شناسایی کردیم.

برنامه آلوده در اپ استور

اما وضعیت در گوگل پلی متفاوت است: اپلیکیشن های مخرب به طور مداوم در این فروشگاه ظاهر می شوند. این بار، فعالیت های مشکوک را در یک اپلیکیشن پیام رسان شناسایی کردیم که قابلیت های مربوط به تبادل رمزارز نیز دارد. این اپلیکیشن نسبتا پرطرفدار بوده و بیش از ده هزار بار نصب شده است. در زمان انجام بررسی، این برنامه از گوگل پلی حذف شده بود.

لینک های مشکوک در فضای آزاد اینترنتبا این حال، این بار مهاجمان خلاقیت بیشتری به خرج داده اند تا بدافزار را در فضای آزاد اینترنت منتشر کنند. در یکی از بررسی ها روی لینک های مشکوک، کارشناسان ما به چندین صفحه مشابه برخورد کردند که نسخه تغییر یافته ای از اپلیکیشن تیک تاک برای اندروید را منتشر می کردند. یکی از کارکردهای اصلی این نسخه دست کاری شده، فراخوانی کدهای اضافی بود. در کد مورد بررسی، لینک هایی یافت شد که به شکل دکمه هایی درون اپلیکیشن نمایش داده می شدند و همه آن ها کاربران را به فروشگاهی آنلاین به نام تیک تاک مال (TikToki Mall) هدایت می کردند که انواع کالاها را به فروش می رساند. متاسفانه نتوانستیم با اطمینان تشخیص دهیم که این فروشگاه واقعی است یا تنها یک دام بزرگ. با این حال، یک نکته جالب توجه ما را به خود جلب کرد: فروشگاه TikToki Mall پرداخت با رمزارز را می پذیرد و برای عضویت و خرید از آن، نیاز به کد دعوت دارید. در این مرحله، هیچ فعالیت مشکوک دیگری مشاهده نشد و اثری از اسپارک کیتی (SparkKitty) یا سایر بدافزارها نیز پیدا نکردیم.

بنابراین تصمیم گرفتیم رویکردی متفاوت در پیش بگیریم و بررسی کنیم که اگر همین لینک های مشکوک را با یک آیفون باز کنیم چه اتفاقی می افتد. نتیجه؟ ما به صفحه ای هدایت شدیم که ظاهری شبیه به اپ استور داشت، اما نه کاملا واقعی. این صفحه بلافاصله ما را ترغیب می کرد تا نسخه ای از اپلیکیشن تیک تاک را دانلود کنیم.

سیستم عامل iOS به کاربران اجازه نمی دهد که اپلیکیشن ها را از منابع شخص ثالث دانلود و اجرا کنند. با این حال، اپل به هر عضو برنامه توسعه دهندگان خود (Apple Developer Program) چیزی به نام پروفایل تامین (Provisioning Profile) ارائه می دهد. این پروفایل ها امکان نصب اپلیکیشن های سفارشی را که در اپ استور موجود نیستند روی دستگاه های کاربران فراهم می کنند، مانند نسخه های آزمایشی یا برنامه هایی که برای استفاده داخلی در شرکت ها توسعه یافته اند. مهاجمان از همین قابلیت سوء استفاده می کنند تا اپلیکیشن هایی آلوده به بدافزار را بین کاربران توزیع کنند.

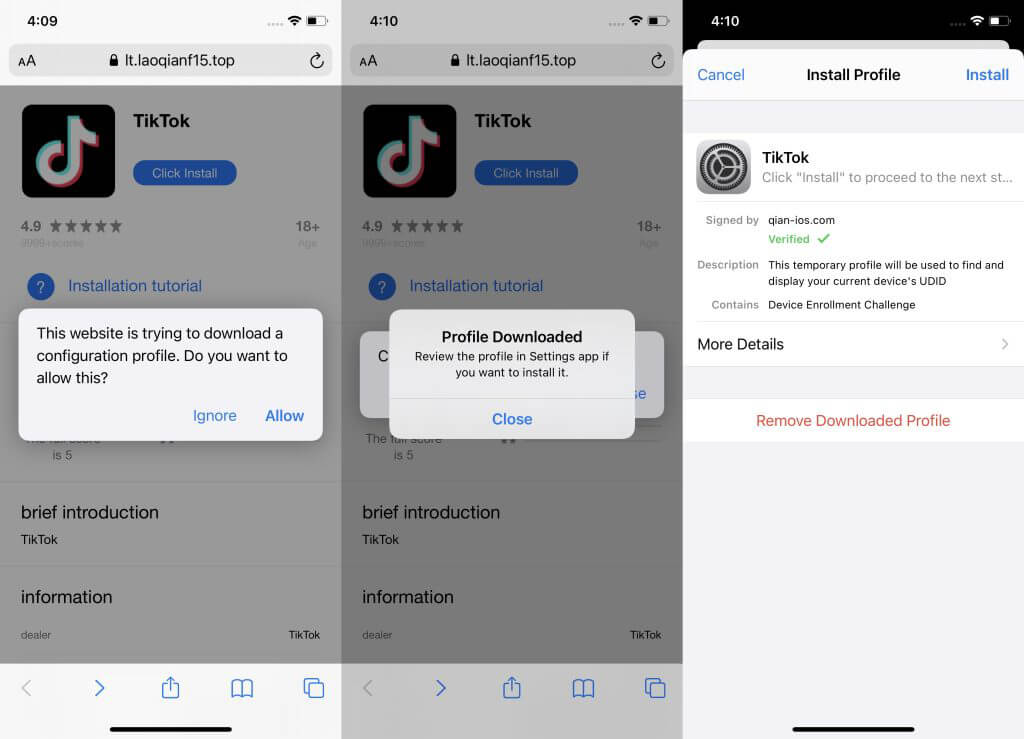

فرآیند نصب در این مورد کمی با رویه معمول متفاوت بود. در حالت عادی، برای نصب یک اپلیکیشن از اپ استور تنها کافی است یک بار روی گزینه Install ضربه بزنید. اما در این سناریو، برای نصب نسخه جعلی تیک تاک، چند مرحله اضافی لازم بود: از جمله دانلود و نصب یک پروفایل تامین توسعه دهنده (Developer Provisioning Profile).

نصب اپلیکیشن از منبع ناشناس در آیفون

در واقع، برای نصب یک اپلیکیشن از منبع ناشناس روی آیفون، کاربر باید ابتدا به صورت دستی این پروفایل را از تنظیمات دستگاه فعال کند. این اقدام باعث می شود سیستم امنیتی iOS دور زده شود و امکان اجرای اپلیکیشن هایی فراهم شود که خارج از چارچوب اپ استور ارائه شده اند. این دقیقا همان نقطه ای است که مهاجمان از آن برای تزریق بدافزار استفاده می کنند. طبیعتا، در این نسخه جعلی تیک تاک هیچ خبری از ویدیوهای سرگرم کننده نبود؛ در واقع، تنها یک فروشگاه دیگر بود، مشابه همان نسخه اندرویدی. اما نکته حیاتی در نسخه iOS این بود که هر بار که اپ اجرا می شد، درخواست دسترسی به گالری کاربر را می داد - و همین، نقطه اصلی ماجرا بود. این موضوع ما را به کشف یک ماژول مخرب رساند که تصاویر موجود در گالری گوشی آلوده را به همراه اطلاعات دستگاه، برای مهاجمان ارسال می کرد. ردپای همین ماژول را در چند اپلیکیشن اندرویدی دیگر نیز یافتیم.

چه کسانی در معرض خطر هستند؟داده های ما نشان می دهد که این کمپین بدافزاری عمدتا کاربران منطقه آسیای جنوب شرقی و چین را هدف قرار داده است. با این حال، این به معنای آن نیست که سایر کشورها از چنگ اسپارک کیتی (SparkKitty) در امان هستند. این بدافزار دست کم از اوایل سال 2024 در حال انتشار بوده و به نظر می رسد مهاجمان در طول یک سال و نیم گذشته به گسترش عملیات خود در دیگر کشورها و حتی قاره ها فکر کرده اند - و هیچ چیز مانع آن ها نیست. مهم تر اینکه تنها نسخه جعلی تیک تاک نیست که باید نگرانش باشید؛ ما فعالیت های مخرب را در اپلیکیشن های دیگری نیز شناسایی کرده ایم - از جمله بازی های شرط بندی و حتی اپلیکیشن های مرتبط با رمزارزها.

اگر تصور می کنید این مهاجمان فقط به دیدن عکس های تعطیلات شما علاقه دارند، دوباره فکر کنید. اسپارک کیتی (SparkKitty) تمام تصاویر موجود در گوشی شما را به سرور فرماندهی خود آپلود می کند - از جمله اسکرین شات هایی که ممکن است حاوی اطلاعات حساسی مانند عبارت بازیابی کیف پول رمزارز (Seed Phrase) باشند. همین اطلاعات کافی است تا مهاجمان بتوانند دارایی دیجیتال شما را سرقت کنند.

چگونه از خود در برابر اسپارک کیتی (SparkKitty) محافظت کنیم؟این تروجان از راه های مختلفی منتشر می شود و محافظت در برابر تمام آن ها کاری دشوار است. هرچند قانون طلایی "دانلود اپلیکیشن فقط از منابع رسمی" همچنان معتبر است، اما ما ردپای این بدافزار سرقت اطلاعات را هم در گوگل پلی و هم در اپ استور پیدا کرده ایم - فروشگاه هایی که تصور می شود برنامه ها در آن ها بررسی شده و کاملا ایمن هستند. پس در چنین شرایطی چه کاری می توان انجام داد؟

توصیه می کنیم تمرکز خود را بر محافظت از گالری گوشی هوشمندتان بگذارید. در حالت ایده آل، مطمئن ترین راهکار این است که هرگز از اطلاعات حساس عکس یا اسکرین شات نگیرید - اما در دنیای امروز، این کار عملا غیرممکن است. راه حل چیست؟ نگه داری تصاویر مهم در یک فضای امن و رمزگذاری شده. با استفاده از کسپرسکی پسورد منیجر (Kaspersky Password Manager)، تنها پس از وارد کردن رمز عبور اصلی - که فقط شما آن را می دانید - می توانید به تصاویر مهم و محافظت شده خود دسترسی داشته باشید یا آن ها را ارسال کنید. نکته مهم این است که محتوای محافظت شده فقط به یک دستگاه محدود نمی شود. این ابزار می تواند اطلاعات شما را بین گوشی هوشمند و کامپیوتر همگام سازی کند. این اطلاعات شامل مواردی همچون: داده های کارت بانکی، توکن های احراز هویت دو مرحله ای (2FA) و هرگونه فایل یا اطلاعات حساسی که بخواهید در فضای امن ذخیره کنید - از جمله تصاویر شخصی - می شود.

خرید لایسنس اورجینال کسپرسکی پسورد منیجر (Kaspersky Password Manager)

همچنین بسیار مهم است که همین حالا گوشی هوشمند خود را از نظر وجود اپلیکیشن های آلوده بررسی کنید. فهرست کامل برنامه های شناسایی شده در وب سایت Securelist در دسترس است. اگر از دستگاه اندرویدی استفاده می کنید، آنتی ویروس کسپرسکی برای اندروید (Kaspersky for Android) می تواند به شما کمک کند - این آنتی ویروس بدافزارها را شناسایی و حذف می کند. در مورد آیفون، به دلیل معماری بسته iOS، راهکار امنیتی کسپرسکی نمی تواند برنامه های آلوده ای را که قبلا نصب شده اند اسکن و حذف کند؛ با این حال، از ارسال اطلاعات به سرورهای مهاجم جلوگیری می کند و در صورت شناسایی رفتار مشکوک، به شما هشدار می دهد.

خرید لایسنس اورجینال آنتی ویروس کسپرسکی برای اندروید (Kaspersky for Android)

اگر اشتراک Kaspersky Premium یا Kaspersky Plus را تهیه کنید، نرم افزار Kaspersky Password Manager نیز همراه با بسته امنیتی در اختیار شما قرار می گیرد. برای خرید لایسنس اورجینال آنتی ویروس کسپرسکی پریمیوم یا کسپرسکی پلاس می توانید به فروشگاه آنلاین کسپرسکی مراجعه نمایید.

برای اطلاع از جدیدترین تهدیدات سایبری، کانال تلگرام شرکت ایده ارتباط تراشه را دنبال کنید و مطمئن شوید که تصاویر شخصی تان را در فضایی امن نگه داری می کنید.