وب سایت ها و پلتفرم های رسمی بازی ممکن است امن به نظر برسند، اما حتی در این محیط ها نیز گاهی گیمرها با بدافزار مواجه می شوند. در این گزارش به موارد آلودگی مرتبط با Endgame Gear، استیم (Steam) و ماینکرافت (Minecraft) پرداخته ایم.

گیمرهای با تجربه به خوبی از خطرات دانلود بازی ها، مدها، اسکین ها و سایر نرم افزارهای مرتبط با بازی از منابع غیر رسمی آگاه هستند. با این حال، آلودگی ها می توانند از پلتفرم هایی که کاربران معمولا به آن ها اعتماد دارند نیز سرچشمه بگیرند؛ وب سایت های توسعه دهندگان و فروشگاه های رسمی.

در این مطلب، چندین مورد را بررسی می کنیم که در آن ها مهاجمان بدافزار را از طریق منابع رسمی بازی منتشر کرده اند. همچنین توضیح می دهیم چگونه می توانید از سیستم، آیتم ها و حساب کاربری خود محافظت کنید تا بدون مواجه شدن با غافلگیری های ناخوشایند، در پلتفرم های مورد علاقه تان به بازی ادامه دهید.

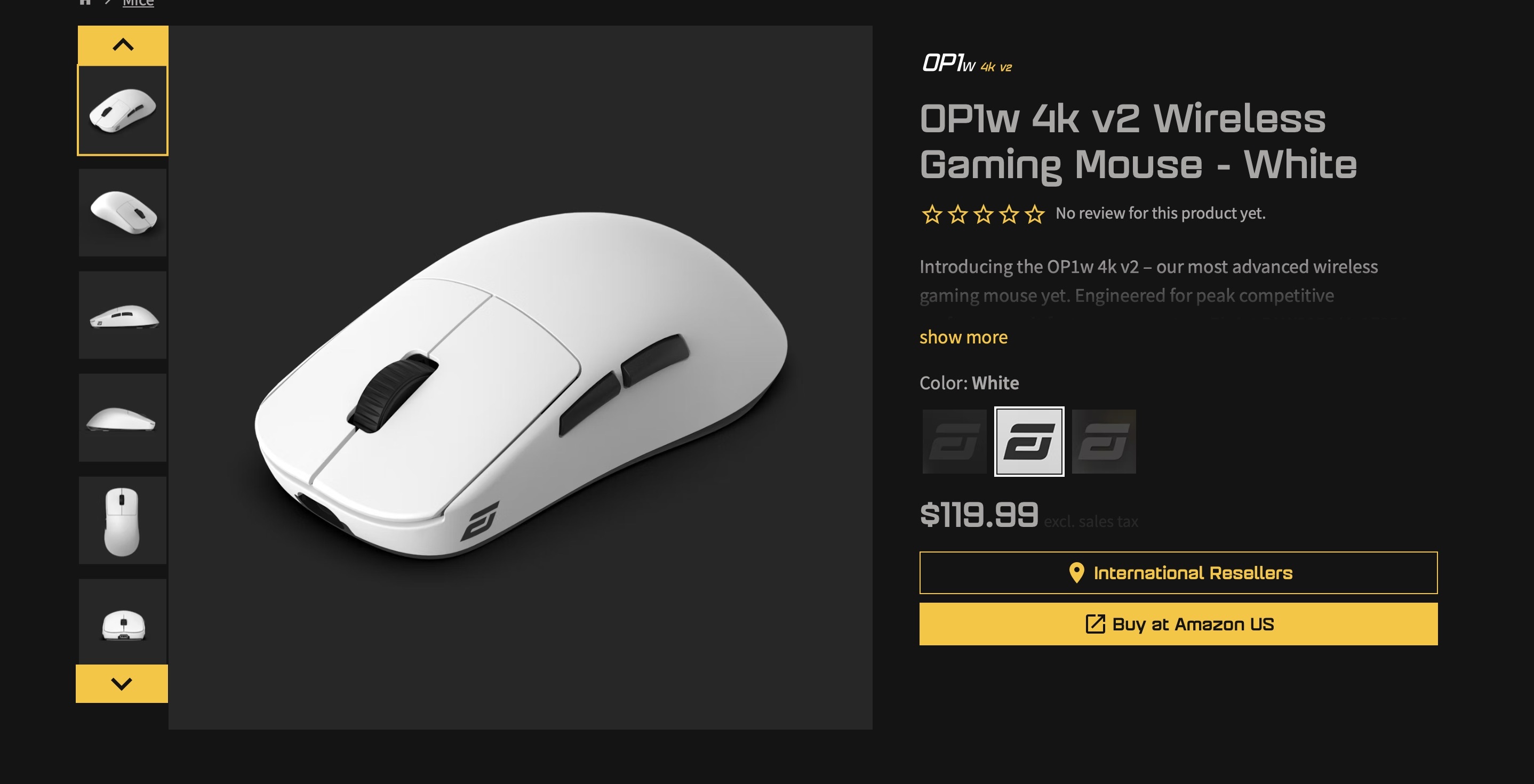

آلودگی ابزار پیکربندی ماوس Endgame Gearدر جولای 2025، شرکت Endgame Gear که تولید کننده ماوس های پیشرفته برای بازیکنان ورزش های الکترونیک و گیمرهای حرفه ای است، از آلودگی بدافزاری در نرم افزار پیکربندی ماوس OP1w 4k v2 خبر داد. این تروجان تقریبا به مدت دو هفته، از 26 ژوئن تا 9 جولای 2025، در وب سایت رسمی این شرکت قرار داشت.

صفحه رسمی ماوس Endgame Gear OP1w 4k v2 میزبان یک ابزار Setup آلوده به بدافزار بود.

در نتیجه، کاربرانی که در آن بازه زمانی ابزار را از صفحه محصول دانلود کردند، همراه با آن بدافزار را نیز دریافت کردند. شرکت Endgame Gear مشخص نکرد که محتوای مخرب چه بوده است، اما داده های به دست آمده از اسکن کاربران نشان می دهد که این بدافزار یک در پشتی XRed بوده است.

XRed طیف گسترده ای از قابلیت ها را برای کنترل از راه دور سیستم های آلوده فراهم می کند. این امکانات شامل کی لاگر، دسترسی مهاجمان به خط فرمان، مرور دیسک ها و پوشه ها، دانلود و حذف فایل ها و گرفتن اسکرین شات است. علاوه بر این، XRed می تواند ماژول های اضافی را دانلود کرده و داده های سیستمی را به سرورهای راه دور منتقل کند.

این خود گیمرها بودند که نخستین بار متوجه شدند ابزار پیکربندی OP1w 4k v2 مشکلی دارد. آن ها تقریبا دو هفته پیش از انتشار بیانیه رسمی Endgame Gear، در ردیت درباره نشانه های مشکوک بحث و گفتگو را آغاز کردند. جزئیات کلیدی که باعث ایجاد شک و تردید در میان کاربران شد، اندازه برنامه بود - نسخه آلوده 2.8 مگابایت به جای اندازه معمولی 2.3 مگابایت - و همچنین امضای فایل که به جای "Endgame Gear OP1w 4k v2 Configuration Tool" با عنوان "Synaptics Pointing Device Driver" ثبت شده بود.

در بیانیه رسمی این شرکت درباره حادثه، Endgame Gear توضیح داد کاربرانی که ابزار را از صفحه دانلود عمومی (endgamegear.com/downloads)، گیت هاب یا کانال دیسکورد شرکت دریافت کرده اند در امان هستند. تهدید تنها گیمرهایی را تحت تاثیر قرار داد که نرم افزار را مستقیما از صفحه محصول OP1w 4k v2 بین تاریخ ۲۶ ژوئن تا ۹ جولای ۲۰۲۵ دانلود کرده بودند. پس از آن، بدافزار از وب سایت شرکت حذف شد.

تولید کننده ماوس به کاربران احتمالا آسیب دیده توصیه می کند اقدامات زیر را انجام دهند:

- حذف تمام محتوای پوشه C:\ProgramData\Synaptics

- اجرای یک اسکن کامل سیستم با یک آنتی ویروس قابل اعتماد

- دانلود نسخه سالم نرم افزار

علاوه بر این، کاربران باید رمز عبور تمام حساب های مهم خود از جمله خدمات مالی، ایمیل و ورودهای کاری را تغییر دهند.

بدافزار در سه بازی دسترسی زودهنگام (Early Access) استیمدر سال 2025، چندین مورد از انتشار بدافزار از طریق بازی های دسترسی زودهنگام (Early Access) در پلتفرم استیم گزارش شد.

- در فوریه، این موضوع مربوط به بازی PirateFi، یک شبیه ساز بقا بود.

- در مارس، حادثه مشابهی برای بازی شوتر تاکتیکی Sniper: Phantom’s Resolution رخ داد.

- در جولای، مهاجمان نسخه آلوده ای از بازی Chemia، یک بازی بقا دیگر، را بارگذاری کردند.

هر سه مورد مربوط به بازی هایی بودند که در مرحله دسترسی زودهنگام (Early Access) قرار داشتند - احتمالا به این دلیل که استیم برای بازی های منتشر نشده و در مرحله آزمایشی، سیاست های بررسی سختگیرانه کمتری اعمال می کند. حالا بیایید نگاهی دقیق تر به این سه پرونده بیندازیم.

چند روز پس از انتشار نسخه بتای بازی PirateFi - که اولین محصول استودیویی به نام Seaworth Interactive است - یکی از کاربران در انجمن استیم گزارش داد که آنتی ویروسش مانع اجرای بازی شده است. نرم افزار امنیتی وجود بدافزار Trojan.Win32.Lazzzy.gen را شناسایی کرده بود؛ بدافزاری که بازی پس از اجرا تلاش می کرد آن را در پوشه AppData/Temp نصب کند.

PirateFi به بازیکنان قول یک بازی شبیه ساز بقا با تم دزدان دریایی را داده بود، اما در واقع کوکی های مرورگر را برای سرقت حساب ها می دزدید.

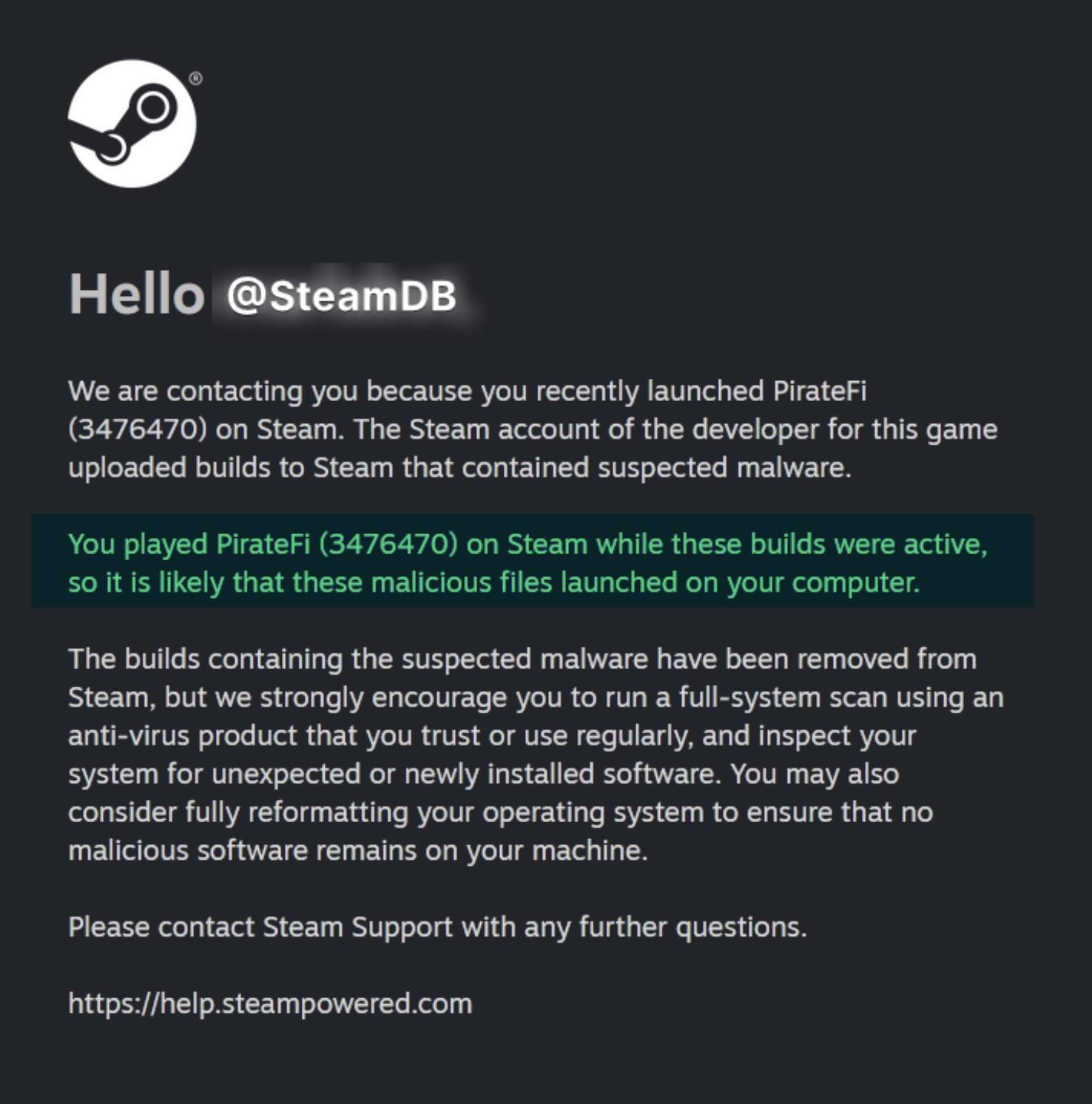

هدف اصلی این تروجان سرقت کوکی های مرورگر بود. این کوکی ها به مهاجمان اجازه می دادند به حساب های قربانیان در خدمات مالی، شبکه های اجتماعی و سایر پلتفرم های آنلاین دسترسی پیدا کنند. چندین بازیکن که بازی را دانلود و اجرا کرده بودند، گزارش دادند که مهاجمان رمز عبور حساب هایشان را تغییر داده و وجوه آن ها را سرقت کرده اند. بازی PirateFi تنها چهار روز پس از انتشار از استیم حذف شد. خوشبختانه، تمام کاربران - که حدود ۸۰۰ نفر بودند - اعلان رسمی از سوی پلتفرم دریافت کردند که آن ها را از وجود بدافزار روی دستگاه هایشان مطلع می کرد.

به کاربران استیم که بازی آلوده PirateFi را دانلود کرده بودند، در مورد وجود بدافزار در دستگاه هایشان هشدار داده شد.

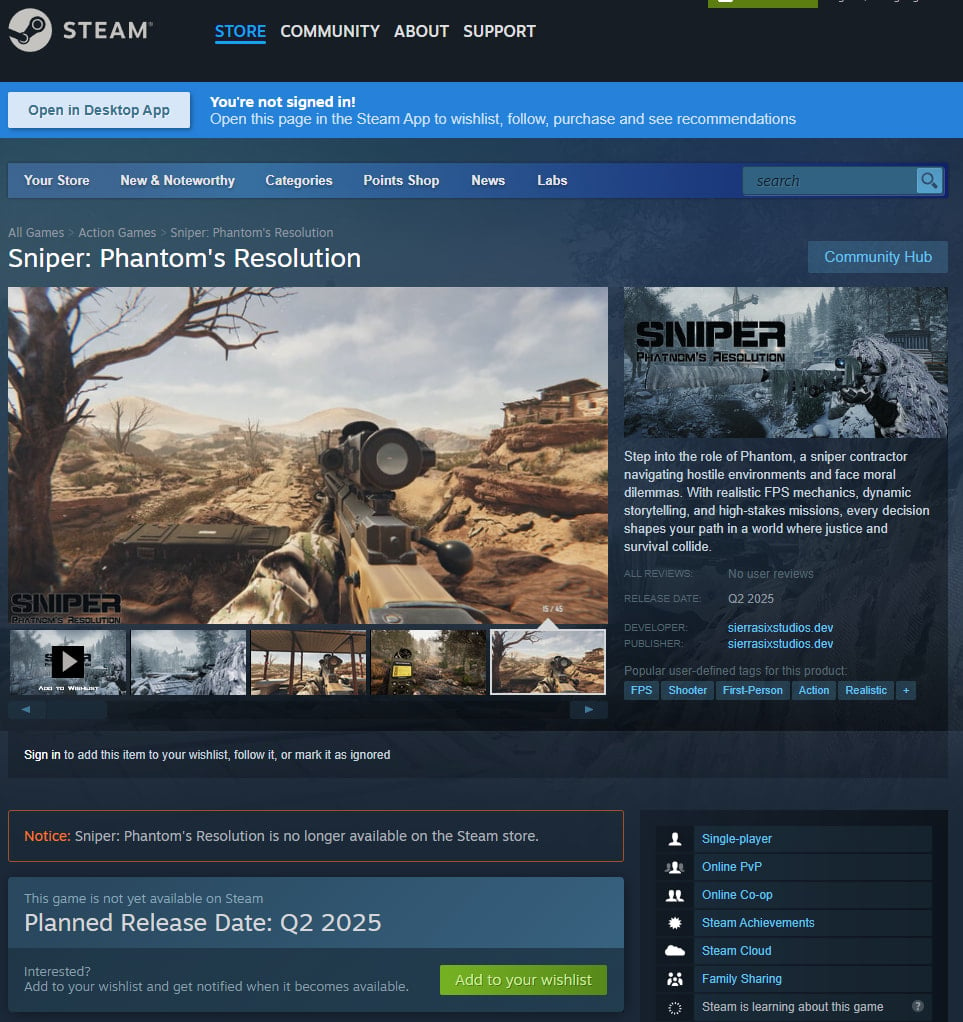

فقط یک ماه بعد، وضعیت مشابهی برای بازی دیگری رخ داد - Sniper: Phantom’s Resolution ساخته Sierra Six Studios. باز هم، گیمرها نخستین کسانی بودند که به مشکلی پی بردند: آن ها متوجه شدند که توضیحات و اسکرین شات های بازی به وضوح از پروژه های دیگر کپی شده بود. یک نشانه هشدار دیگر، ارائه نسخه دمو توسط توسعه دهنده از طریق یک مخزن خارجی GitHub به جای استیم بود.

بررسی بیشتر کد نصب کننده توسط کاربران ردیت، وجود نرم افزار مشکوک درون آن را آشکار کرد. مشابه سازندگان PirateFi، به نظر می رسید هدف افراد پشت Sniper: Phantom’s Resolution نیز دسترسی به حساب های آنلاین قربانیان بوده است. پس از گزارش کاربران، هر دو پلتفرم GitHub و استیم به سرعت بازی مخرب را از سرویس های خود حذف کردند.

بازی Sniper: Phantom’s Resolution با یک نصب کننده حاوی بدافزار در استیم منتشر شد و پس از شکایت کاربران حذف شد.

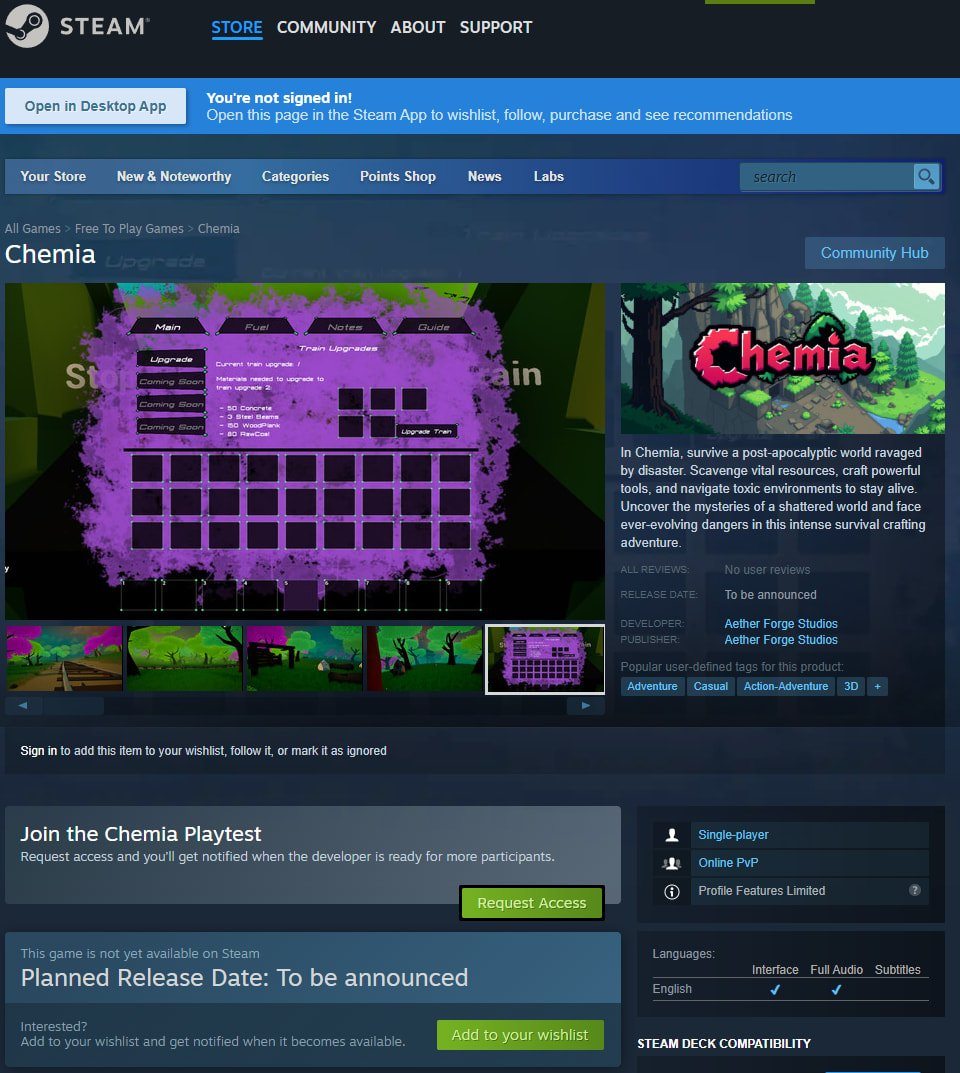

سومین مورد، مربوط به بازی Chemia ساخته Aether Forge Studios بود و کمی متفاوت بود: این بار، نسخه بتای یک بازی واقعی و معتبر آلوده شده بود. محققان امنیت سایبری معتقدند حمله توسط گروه هکری EncryptHub، که با نام Larva-208 نیز شناخته می شود، انجام شده است.

هنوز مشخص نیست مهاجمان چگونه موفق شدند بدافزار را به بازی تزریق کنند. با این حال، بازیکنانی که نسخه آزمایشی Chemia را اجرا کردند، بدون اطلاع خود دو بدافزار سرقت اطلاعات (Infostealer) را روی دستگاه هایشان دانلود کردند. هر دو برنامه به صورت مخفی در پس زمینه اجرا می شدند و روند بازی را مختل نمی کردند، بنابراین گیمرها از آلوده شدن سیستم های خود مطلع نبودند.

نسخه آزمایشی بازی Chemia در استیم همراه با بدافزار سرقت اطلاعات منتشر شده بود؛ بدافزاری که در پس زمینه اجرا می شد و داده ها را از مرورگرها استخراج می کرد.

مهاجمان هدف خود را داده های ذخیره شده در مرورگرها قرار داده بودند، از جمله رمزهای عبور ذخیره شده، اطلاعات تکمیل خودکار (Autofill)، کوکی ها و جزییات کیف پول های رمزنگاری. تا زمان نگارش این گزارش، بازی دیگر روی استیم در دسترس نیست. با این حال، نه پلتفرم و نه توسعه دهنده بازی بیانیه رسمی منتشر نکرده اند.

اسکین های مخرب در وب سایت رسمی ماینکرافتگاهی خطرات تنها در استیم وجود ندارند، بلکه حتی در وب سایت های رسمی توسعه دهندگان - از جمله بزرگ ترین آن ها - نیز می توانند پنهان باشند. در سال 2018، حدود پنجاه هزار بازیکن ماینکرافت قربانی حمله مهاجمانی شدند که اسکین های مخرب را در وب سایت رسمی بازی بارگذاری کردند. این پلتفرم دارای سیستمی برای تعامل طرفداران است که به هر بازیکن اجازه می دهد اسکین هایی که ایجاد کرده با دیگران به اشتراک بگذارد - و همین نقطه بود که مهاجمان از آن سوء استفاده کردند.

اسکین های ماینکرافت که می توانند هارد دیسک ها را فرمت کرده و برنامه های سیستمی را حذف کنند.

این بدافزار از طریق فایل های PNG اسکین منتشر شد و قادر بود برنامه ها را حذف کند، هارد دیسک ها را فرمت کند و داده های پشتیبان را نابود سازد. یک نکته عجیب این بود که برخی قربانیان پیام های نامتعارفی دریافت کردند.

ویژگی های خاص این کد مخرب باعث شد کارشناسان بر این باور باشند که احتمالا سایبر جنایتکاران حرفه ای پشت این حمله نبوده اند. با این حال، پرونده ماینکرافت به وضوح آسیب پذیری مکانیزم های به اشتراک گذاری محتوا در پلتفرم های بازی را نشان داد.

چگونه از قربانی شدن جلوگیری کنیم؟نصب بازی ها، مدها، اسکین ها و سایر نرم افزارهای مرتبط با بازی از منابع رسمی، مسلما ایمن تر از دانلود آن ها از منابع مشکوک است. با این حال، همان طور که در این مطلب نشان دادیم، حتی وب سایت های قانونی نیز نیازمند احتیاط و هوشیاری هستند.

- قبل از دانلود هر بازی یا نرم افزار مرتبط با بازی، نقدها و بررسی ها را با دقت بخوانید. یک بررسی سریع اینترنتی ممکن است شما را به یک بحث در ردیت درباره مسائل مشکوک هدایت کند.

- نسبت به بازی های دسترسی زودهنگام (Early Access) در استیم محتاط باشید. سه بازی مخرب در یک سال، نشانه یک روند هشدار دهنده است.

- روی دستگاه خود حفاظت قابل اعتماد نصب کنید.

بسیاری از گیمرها ممکن است نسبت به این توصیه آخر تردید داشته باشند، زیرا در جامعه بازی ها معمولا بر این باورند که نرم افزارهای آنتی ویروس باعث کاهش سرعت بازی می شوند. این موضوع ممکن است سال ها پیش صحیح بوده باشد، اما آزمایش های امروزی نشان می دهند که جدیدترین راهکارهای امنیتی هیچ کاهش قابل توجهی در عملکرد سیستم ایجاد نمی کنند.

علاوه بر این، کسپرسکی پریمیوم (Kaspersky Premium) حتی دارای حالت اختصاصی بازی است. این حالت هنگام اجرای بازی به طور خودکار فعال می شود و به روز رسانی دیتابیس، اعلان ها و اسکن های دوره ای را تا پایان جلسه به تاخیر می اندازد - در نتیجه مصرف منابع سیستم به حداقل می رسد.

برای خرید آنتی ویروس اورجینال کسپرسکی پریمیوم می توانید به فروشگاه آنلاین کسپرسکی مراجعه نمایید.