مهاجمان چگونه از وب سایت های جعلی تولید شده با هوش مصنوعی برای توزیع نسخه های آلوده ابزار قانونی کنترل از راه دور Syncro استفاده می کنند؟

کسپرسکی اخیرا یک کارزار مخرب جدید را شناسایی کرده است که از رویکردی بسیار جالب استفاده می کند. عامل حمله، یک نسخه دستکاری شده از ابزار قانونی کنترل از راه دور (RAT) می سازد و آن را طوری امضا می کند که برنامه اصلی و امن به نظر برسد، در حالی که برنامه آلوده است. برای توزیع این نسخه ها، آن ها از یک سرویس مجهز به هوش مصنوعی برای تولید انبوه صفحات وب مخرب استفاده می کنند؛ صفحاتی که به شکل متقاعد کننده ای خود را به عنوان وب سایت های رسمی برنامه های مختلف جا می زنند.

برای این که بدانید این حمله چگونه عمل می کند، چرا برای کاربران به طور خاص خطرناک است و چگونه می توانید از خود محافظت کنید، ادامه مطلب را بخوانید.

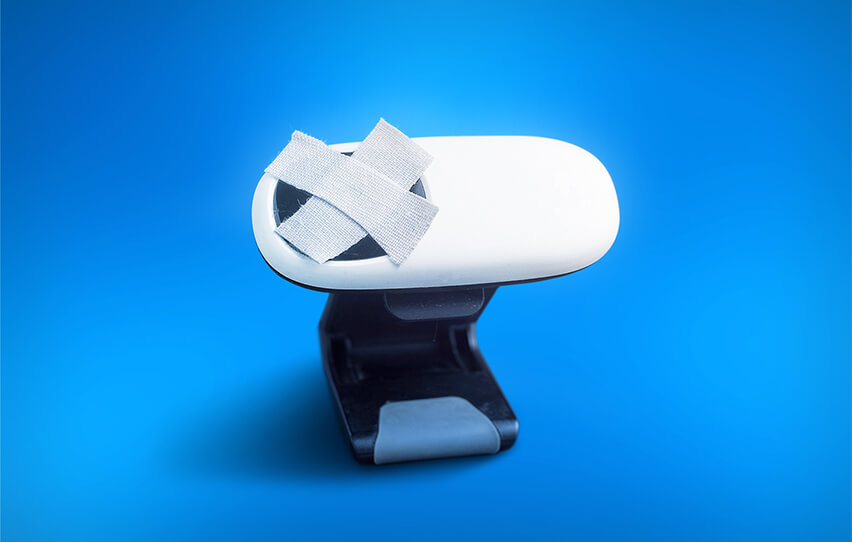

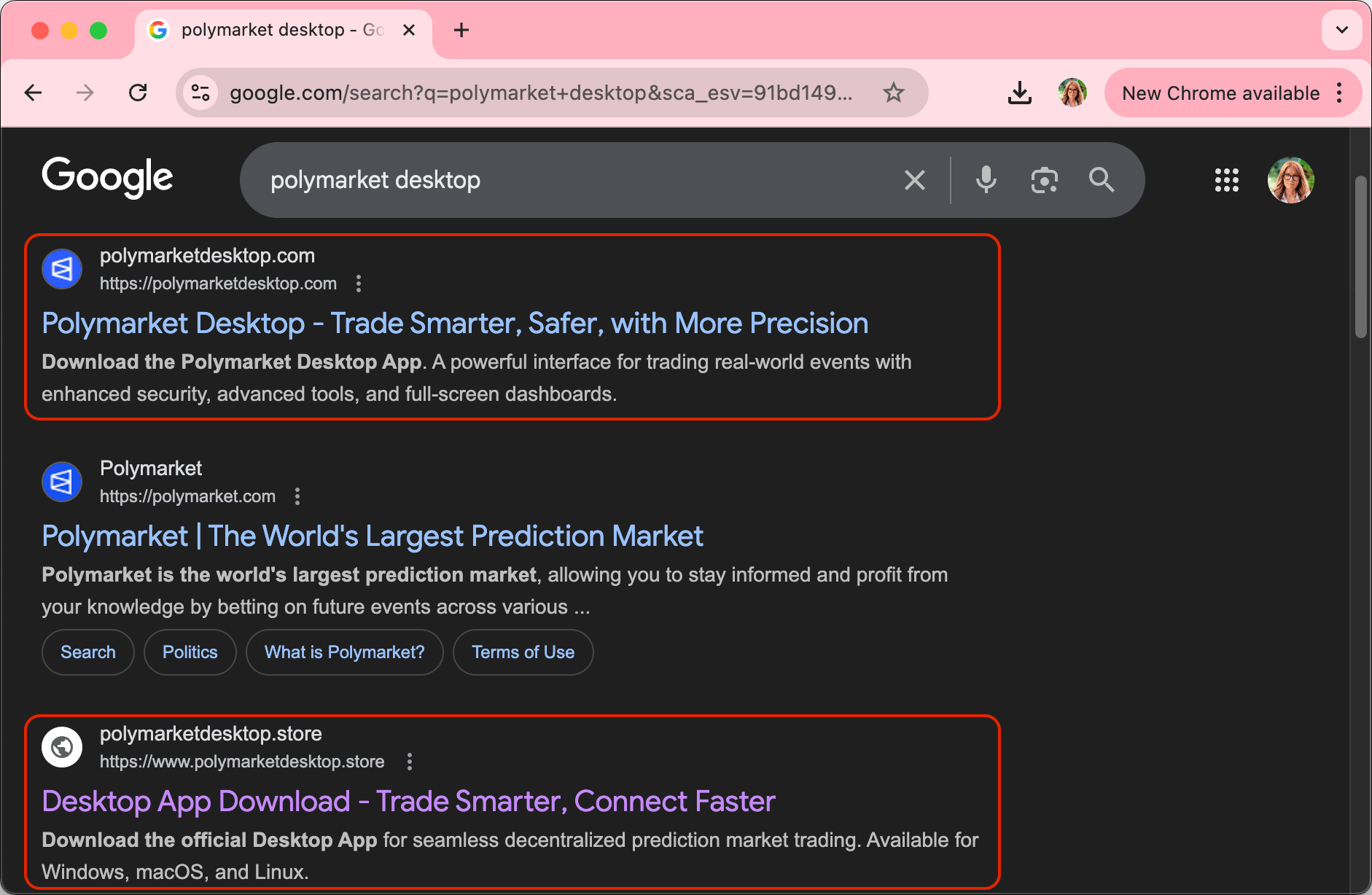

چگونگی انجام حملهبه نظر می رسد که عامل مخرب از چندین نقطه شروع برای اجرای حملات خود استفاده می کند. نخست این که آن ها به وضوح روی این حساب باز کرده اند که تعداد قابل توجهی از کاربران از طریق جستجوی ساده در گوگل وارد صفحات جعلی آن ها شوند. دلیل این امر آن است که وب سایت های جعلی معمولا دارای آدرس هایی هستند که با عبارت مورد جستجوی کاربران یکسان هستند یا شباهت بسیار زیادی به آن دارند.

با مرور نتایج جستجو در گوگل، گاهی می توانید تعداد زیادی وب سایت جعلی را ببینید که خود را به عنوان وب سایت های معتبر جا زده اند. در این مورد خاص، ما با نسخه های جعلی مربوط به Polymarket روبه رو هستیم.

دوم این که، آن ها از کارزارهای ایمیلی مخرب نیز به عنوان یک گزینه جایگزین استفاده می کنند. در این سناریو، حمله از جایی شروع می شود که کاربر ایمیلی دریافت می کند که حاوی لینکی به یک وب سایت جعلی است. محتوای ایمیل ممکن است چیزی شبیه به این باشد:

دارندگان عزیز توکن DOP،

فرایند انتقال توکن ها از نسخه قدیمی (DOP-v1) به نسخه جدید (DOP-v2) به پایان رسیده است و بیش از 8 میلیارد توکن با موفقیت منتقل شده اند.

اکنون خوشحالیم اعلام کنیم که پورتال دریافت توکن های نسخه جدید DOP-v2 فعال شده است.

تمام دارندگان توکن DOP می توانند وارد این پورتال شوند، توکن های نسخه جدید خود را دریافت کنند و وارد مرحله تازه اکوسیستم شوند.

برای دریافت توکن های DOP-v2 خود، روی لینک زیر کلیک کنید:

https://migrate-dop[dot]org

به نسخه جدید DOP-v2 خوش آمدید؛ مرحله ای که قرار است قوی تر، هوشمندتر و پربازده تر از قبل باشد.

از همراهی شما سپاسگزاریم.

تیم DOP

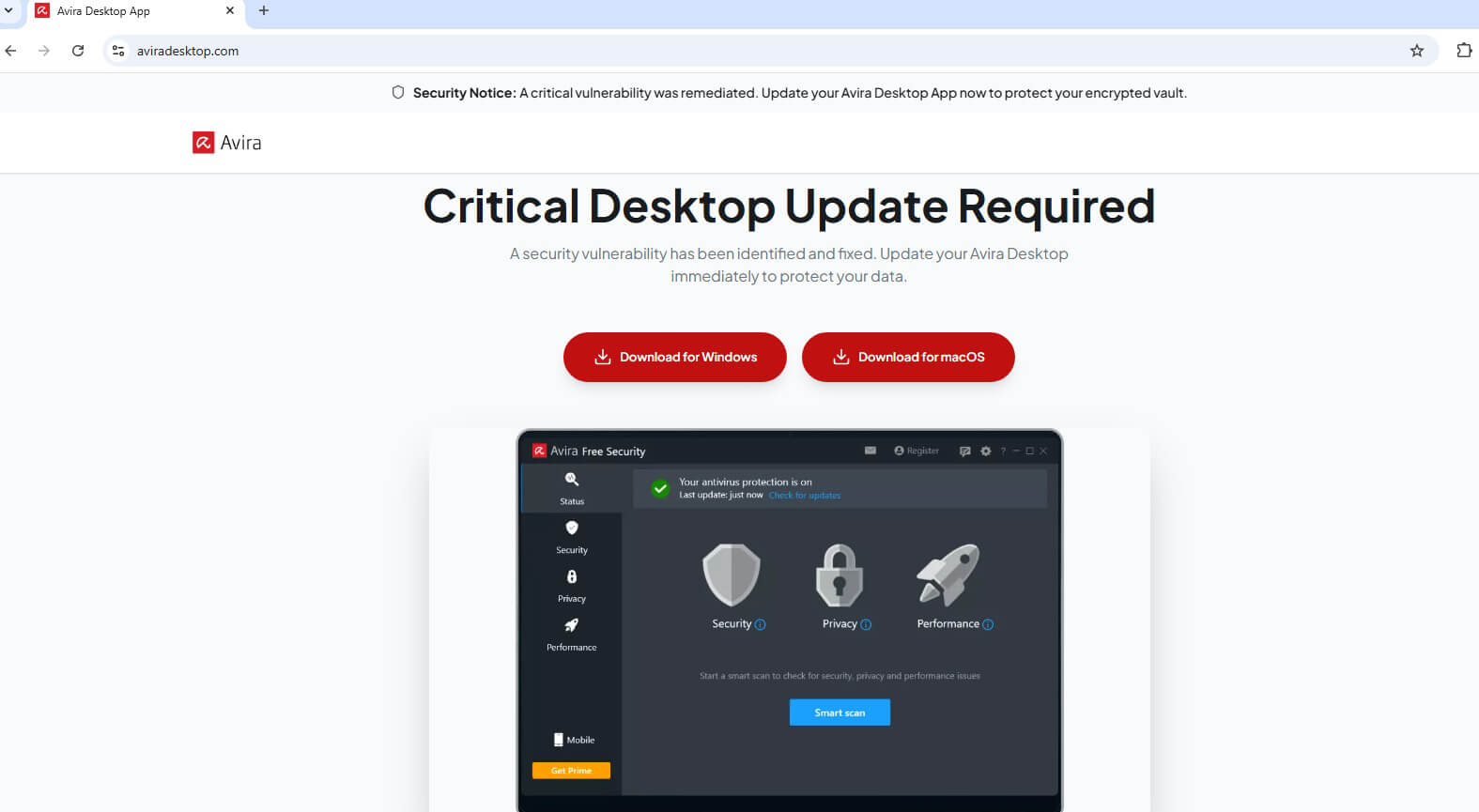

بخشی از صفحات مخربی که در این کارزار شناسایی کردیم، خود را به جای وب سایت های مربوط به آنتی ویروس یا برنامه های مدیریت رمز عبور جا می زنند. محتوای این صفحات به وضوح طوری طراحی شده است که کاربر را با هشدارهای جعلی درباره وجود یک مشکل امنیتی بترساند.

یک وب سایت جعلی آویرا وجود یک آسیب پذیری را هشدار می دهد و یک "به روز رسانی" برای دانلود پیشنهاد می کند.

به این ترتیب، مهاجمان از یک تاکتیک شناخته شده به نام اسکروِر (Scareware) نیز استفاده می کنند؛ یعنی وادار کردن کاربران به نصب یک برنامه ناامن تحت پوشش محافظت در برابر یک تهدید ساختگی و غیر واقعی.

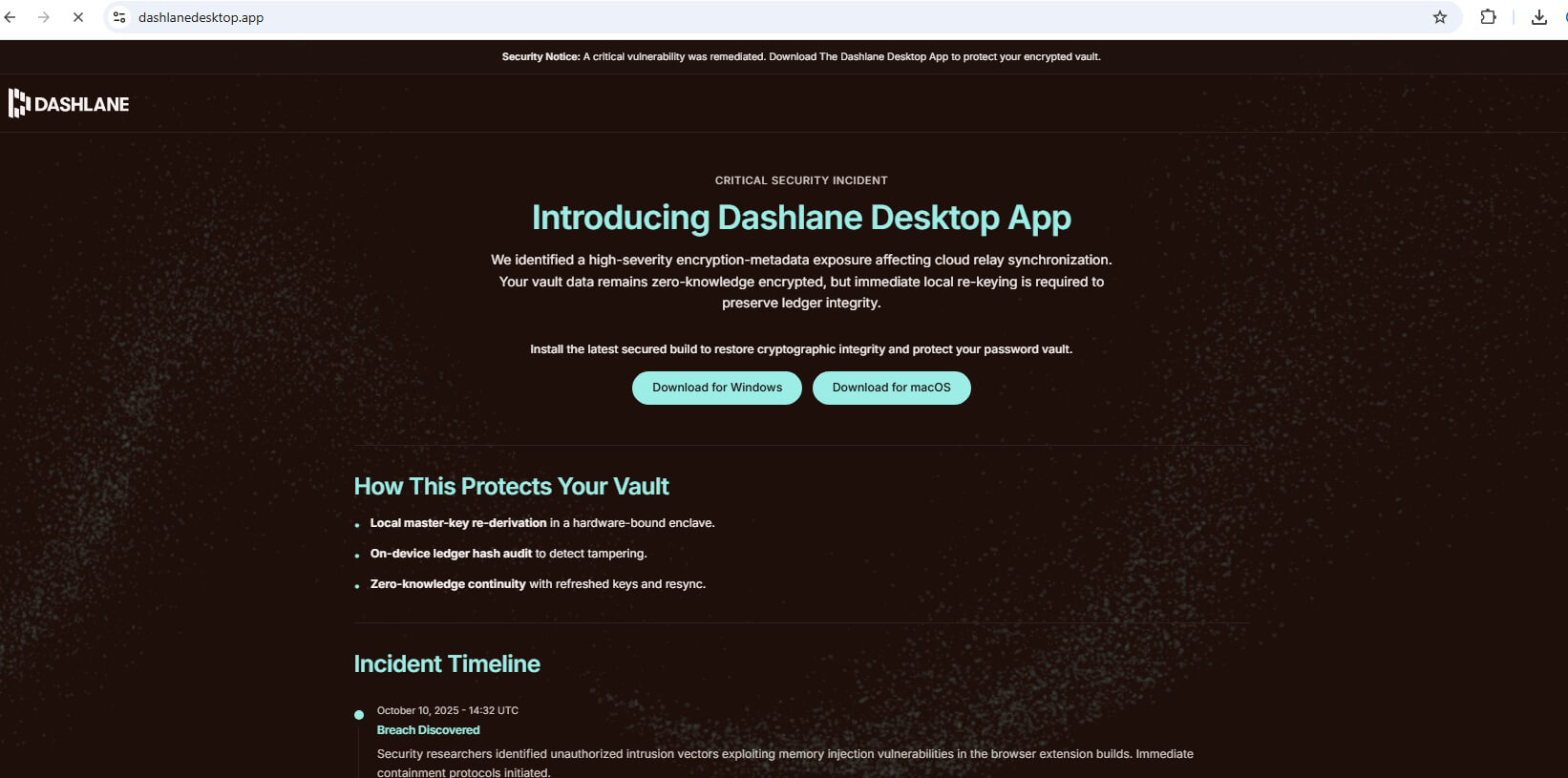

یک صفحه جعلی Dashlane هشدار می دهد که "افشای اطلاعات رمزنگاری با شدت بالا، که بر همگام سازی ابری تاثیر می گذارد" رخ داده است - هرچند مشخص نیست دقیقا منظورشان چیست. و البته طبق معمول، ظاهرا تا زمانی که چیزی دانلود نکنید، امکان رفع این مشکل وجود ندارد.

وب سایت های جعلی ساخته شده با Lovable

با وجود تفاوت در محتوا، وب سایت های جعلی مورد استفاده در این کارزار مخرب چند ویژگی مشترک دارند. نخست این که آدرس آن ها معمولا با یک فرمول مشخص ساخته می شود: {نام یک برنامه محبوب} + desktop.com. این الگو باعث می شود آدرس سایت بسیار شبیه یک عبارت جستجوی رایج به نظر برسد و کاربران راحت تر فریب بخورند.

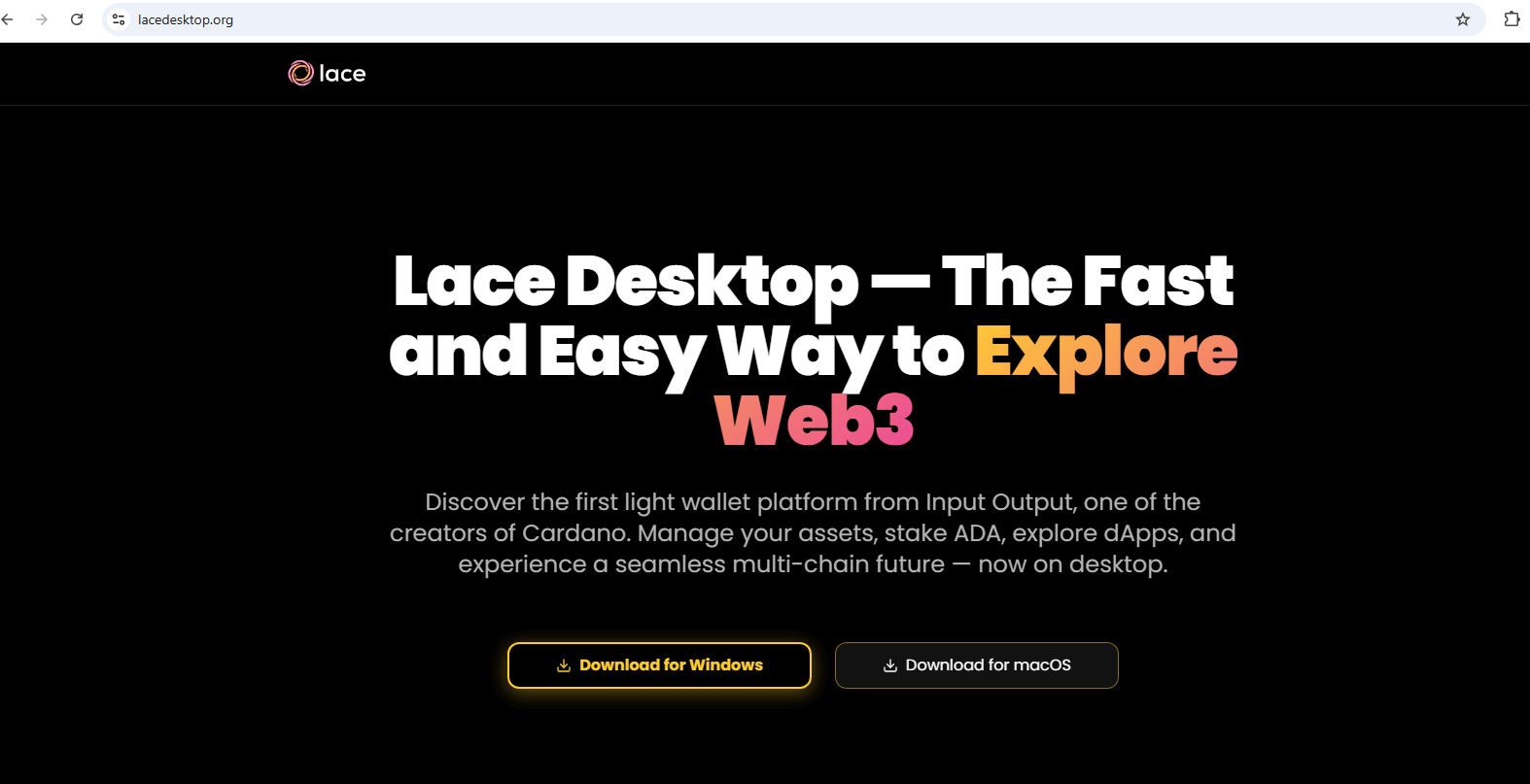

همچنین، خودِ صفحات جعلی ظاهر حرفه ای و قابل قبولی دارند. نکته جالب این است که طراحی آن ها دقیقا کپی نسخه اصلی نیست. در عوض، نسخه های بسیار قانع کننده و تغییر یافته ای هستند که حال و هوای سایت اصلی را شبیه سازی می کنند. برای مثال، می توان به چند نسخه جعلی وب سایت کیف پول رمز ارزی Lace اشاره کرد. یکی از آن ها به این شکل است:

نسخه اول وب سایت جعلی Lace

و نسخه دیگر به این شکل است:

نسخه دوم وب سایت جعلی Lace

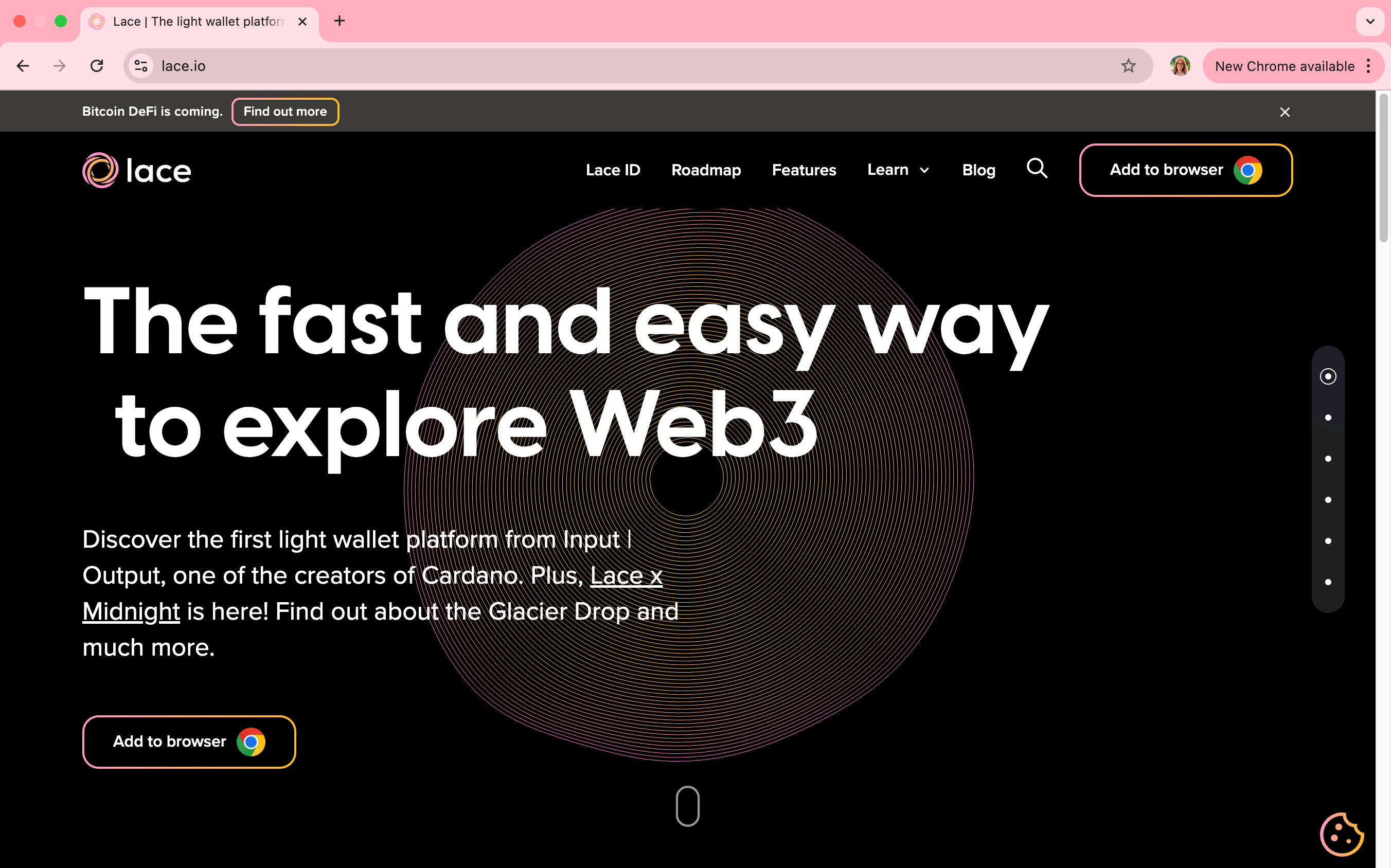

وب سایت اصلی Lace شباهت زیادی به این نسخه های جعلی دارد، اما همچنان در بسیاری از جزئیات تفاوت های واضحی با آن ها مشاهده می شود:

وب سایت واقعی Lace هم زمان شبیه نسخه های جعلی است و هم در بسیاری از بخش ها با آن ها تفاوت دارد.

در نهایت مشخص شد که مهاجمان از یک ابزار ساخت وب سایت مجهز به هوش مصنوعی برای تولید صفحات جعلی استفاده کرده اند. چون مهاجمان در ساخت این صفحات دقت کافی نداشته اند و چند نشانه قابل توجه از خود باقی گذاشته اند، توانستیم دقیقا همان سرویسی را که از آن استفاده کرده اند شناسایی کنیم: Lovable.

استفاده از یک ابزار هوش مصنوعی به آن ها این امکان را داده است که زمان لازم برای ساخت یک سایت جعلی را به شدت کاهش دهند و عملا بتوانند صفحات تقلبی را در مقیاس صنعتی تولید و منتشر کنند.

ابزار مدیریت از راه دور Syncroیکی دیگر از ویژگی های مشترک وب سایت های جعلی مورد استفاده در این کارزار این است که همه آن ها دقیقا یک پی لود (Payload) واحد را توزیع می کنند. عامل مخرب نه یک تروجان جدید ساخته و نه تروجان آماده از بازار سیاه خریده است. در عوض، آن ها از نسخه کامپایل شده مخصوص خودشان از یک ابزار کاملا قانونی کنترل از راه دور به نام Syncro استفاده می کنند.

برنامه اصلی Syncro برای نظارت متمرکز و دسترسی از راه دور در تیم های پشتیبانی فناوری اطلاعات سازمان ها و شرکت های ارائه دهنده خدمات مدیریت شده (MSPها) طراحی شده است. خدمات Syncro نسبتا ارزان محسوب می شود و قیمت آن از 129 دلار در ماه با امکان مدیریت نامحدود دستگاه ها شروع می شود.

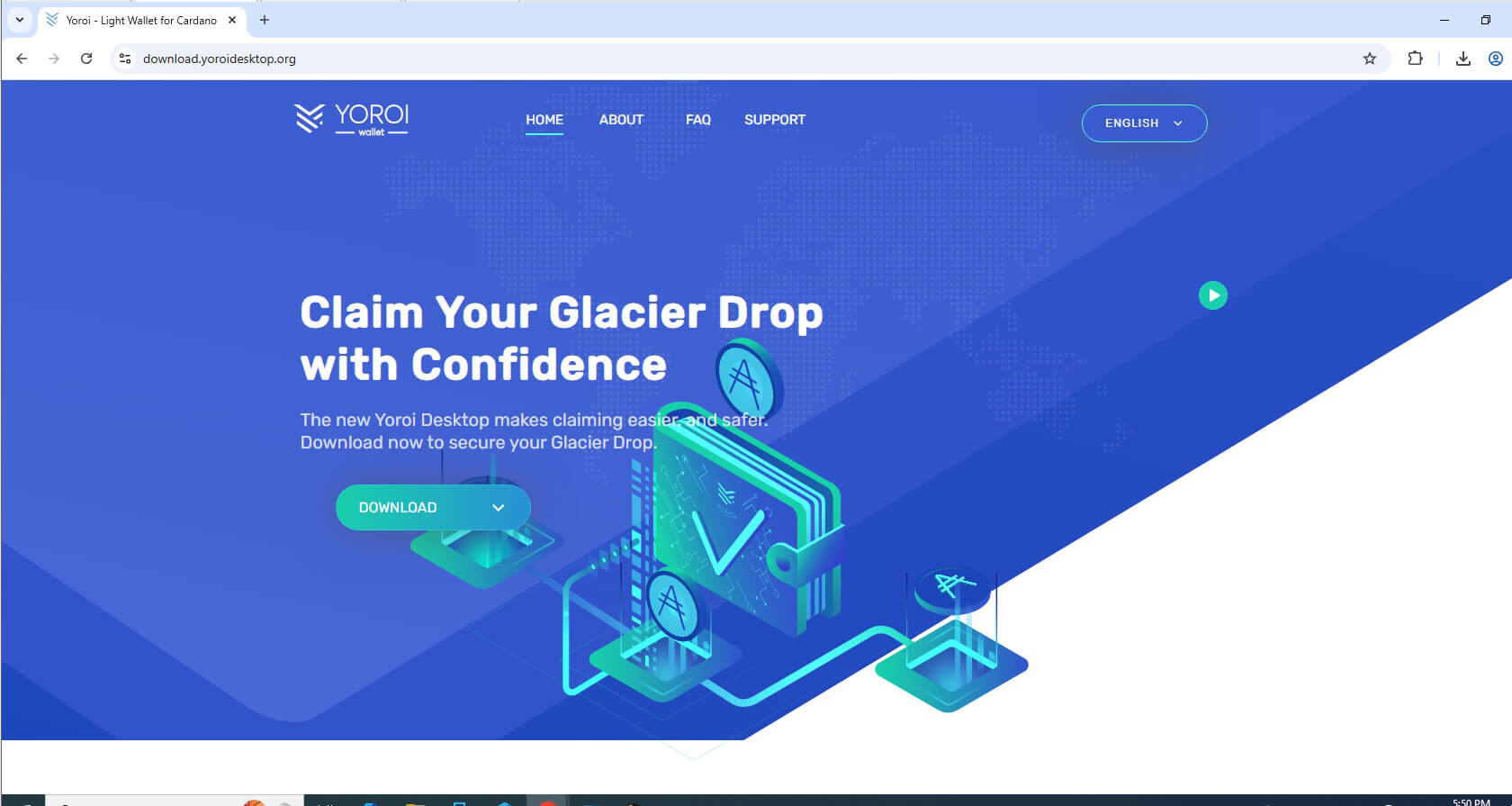

وب سایت جعلی کیف پول رمز ارز Yoroi

در عین حال، این ابزار قابلیت های بسیار گسترده ای دارد. علاوه بر اشتراک گذاری صفحه، این سرویس امکان اجرای دستورات از راه دور، انتقال فایل، تحلیل لاگ ها، ویرایش رجیستری و انجام بسیاری از فعالیت های پس زمینه را فراهم می کند. اما مهم ترین جذابیت Syncro، فرایند نصب و اتصال بسیار ساده آن است. کاربر - یا در اینجا قربانی - تنها کافی است فایل نصب را دانلود و اجرا کند.

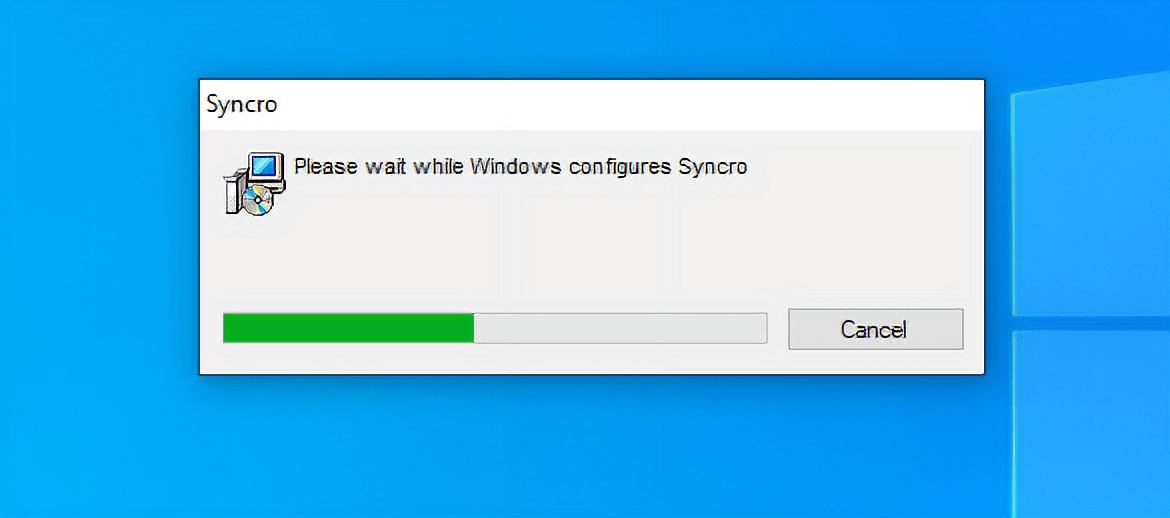

از این لحظه به بعد، نصب به طور کامل در پس زمینه انجام می شود و نسخه آلوده شده Syncro به صورت مخفی روی سیستم بارگذاری می شود. چون در این نسخه، شناسه CUSTOMER_ID مهاجم به صورت سخت افزاری (Hardcoded) قرار داده شده است، مهاجم بلافاصله کنترل کامل سیستم قربانی را به دست می گیرد.

پنجره نصب Syncro فقط برای چند ثانیه روی صفحه ظاهر می شود و تنها یک کاربر بسیار دقیق ممکن است متوجه شود که در حال نصب نرم افزار اشتباه است.

پس از این که Syncro روی دستگاه قربانی نصب شد، مهاجمان دسترسی کامل به سیستم پیدا می کنند و می توانند از آن برای رسیدن به اهداف خود استفاده کنند. در این کارزار، هدف مهاجمان به نظر می رسد سرقت کلیدهای کیف پول رمزارز قربانیان و انتقال دارایی ها به حساب های خودشان باشد.

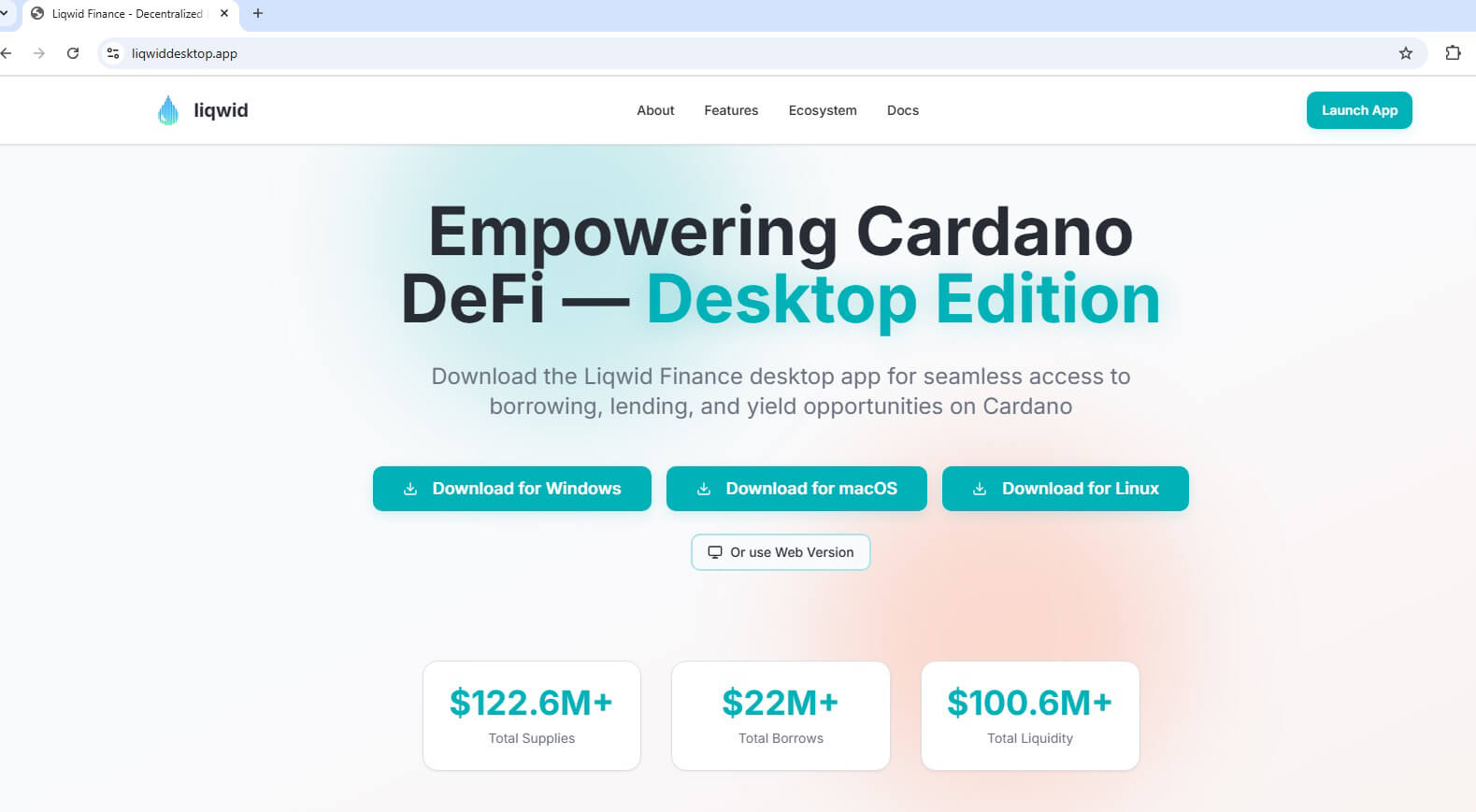

یک وب سایت جعلی دیگر، این بار مربوط به پروتکل دیفای Liqwid. در حالی که Liqwid فقط یک برنامه تحت وب ارائه می دهد، سایت جعلی نسخه هایی برای دانلود در ویندوز، مک او اس و حتی لینوکس در اختیار کاربران قرار می دهد.

چگونه در برابر این حملات از خود محافظت کنید!

این کارزار مخرب به دو دلیل اصلی تهدید جدی برای کاربران ایجاد می کند:

1- سایت های جعلی بسیار حرفه ای ساخته شده اند. صفحات طراحی شده با سرویس های هوش مصنوعی ظاهر قابل قبولی دارند و آدرس آن ها نیز بیش از حد مشکوک نیست. البته اگر آدرس و طراحی صفحه را با نسخه اصلی مقایسه کنید، تفاوت ها واضح هستند، اما در نگاه اول تشخیص جعلی بودن بسیار سخت است.

2- مهاجمان از یک ابزار قانونی برای آلوده کردن سیستم ها استفاده می کنند. چون Syncro یک ابزار رسمی و مشروع کنترل از راه دور است، شناسایی آلودگی بسیار دشوار می شود.

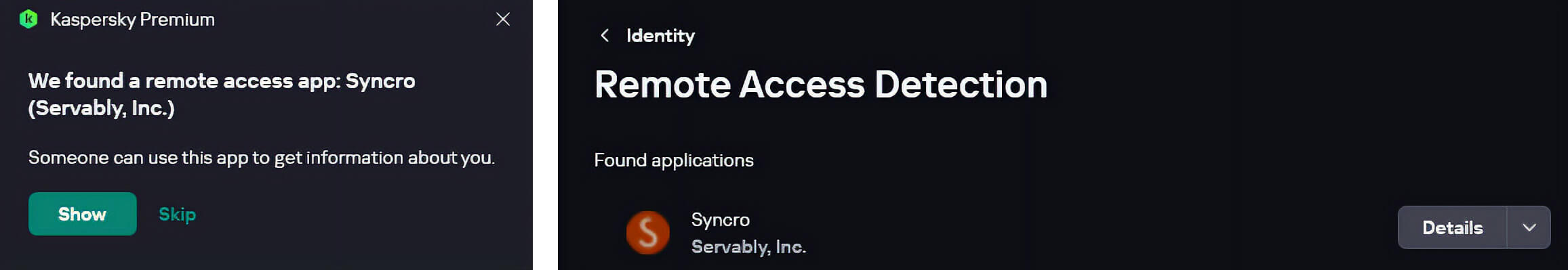

راهکار امنیتی کسپرسکی برای چنین مواقعی یک نوع هشدار ویژه با عنوان Not-a-virus ارائه می دهد. این هشدار زمانی نمایش داده می شود که ابزارهای کنترل از راه دور - حتی ابزارهای کاملا قانونی مثل Syncro - روی دستگاه شناسایی شوند. اما نسخه های دستکاری شده Syncro که برای سوء استفاده استفاده می شوند، توسط راهکار امنیتی کسپرسکی با عنوان HEUR:Backdoor.OLE2.RA-Based.gen شناسایی می شوند.

نکته مهم این است که آنتی ویروس ها به صورت پیش فرض نمی توانند همه ابزارهای کنترل از راه دور قانونی را مسدود کنند، چون ممکن است کاربر یا سازمان عمدا از آن ها استفاده کنند. به همین دلیل به هشدارهای آنتی ویروس توجه ویژه داشته باشید. اگر دیدید نرم افزاری با برچسب Not-a-virus شناسایی شده است، موضوع را جدی بگیرید و بررسی کنید کدام برنامه باعث این هشدار شده است.

در صورت استفاده از آنتی ویروس کسپرسکی پریمیوم (Kaspersky Premium)، از قابلیت Remote Access Detection استفاده کنید. این قابلیت حدود 30 ابزار قانونی کنترل از راه دور را شناسایی می کند و اگر شما هیچ کدام از آن ها را نصب نکرده باشید، این یک هشدار جدی است. همچنین این نسخه امکاناتی برای حذف برنامه های ناخواسته یا مشکوک ارائه می دهد که می تواند به افزایش امنیت سیستم شما کمک کند.

کسپرسکی پریمیوم حتی نسخه های کاملا قانونی Syncro و دیگر برنامه های کنترل از راه دور را نیز شناسایی می کند (و در صورت نیاز امکان حذف آن ها را در اختیار شما قرار می دهد).

توصیه های بیشتر:

- برنامه ها را از منابع مشکوک دانلود نکنید. به ویژه روی دستگاه هایی که در آن ها برنامه های مالی یا کیف پول رمزارزی نصب شده اند.

- همیشه آدرس صفحات وب را دوباره بررسی کنید. پیش از انجام هر اقدام مهم یا حساس - مثل دانلود یک برنامه یا وارد کردن اطلاعات شخصی - مطمئن شوید آدرس سایت درست و معتبر است.

- به هشدارهای آنتی ویروس و سیستم های ضد فیشینگ توجه کنید. راهکارهای امنیتی کسپرسکی هشدارهای مهمی ارائه می دهند؛ آن ها را جدی بگیرید و در صورت مشاهده پیام مشکوک، اقدام لازم را انجام دهید.

خرید آنتی ویروس کسپرسکی استاندارد خرید آنتی ویروس کسپرسکی پلاس خرید آنتی ویروس کسپرسکی پریمیوم